バックドア型ウイルスとは?

バックドアウイルスの定義は、システムにアクセスするための通常の認証手続きを無効にするマルウェアの一種を指します。ソフトウェア、ネットワーク、さらにはデバイスに別のエントリポイントを作成し、ファイルサーバーやデータベースなどのリソースへのリモートアクセスを許可します。

エントリポイントが作成されると、ハッカーはネットワークをスキャンし、バックドアウイルスのインストールに使用可能な脆弱なプログラムやアプリケーションを探します。バックドアウイルスは、実行ファイルが高度に難読化されているため、いったんデバイスにインストールされると検出が困難です。

バックドアウイルスの悪質な活動には通常、以下のような手口があります:

- 監視

- デバイスの乗っ取り

- サーバーの乗っ取り

- 財務情報の盗難

- 個人情報の盗難

- 分散型サービス妨害攻撃(DDoS攻撃)

- 高度な持続的脅威攻撃

- ウォーターホール攻撃

- Webサイトの改ざん

DDoS攻撃とDoS攻撃はどちらも危険なサイバー攻撃です。両者の違いは何ですか?DDoS攻撃の種類と対策は?答えはここにあるます。

これらの活動は非常に有害で、オペレーティングシステムや貴重な個人データに悪影響を及ぼす可能性があります。そのため、バックドアウイルスの存在を常に警戒する必要があります。

バックドアウイルスの種類

バックドア型ウイルスには多くの種類があり、それぞれ攻撃の方法が異なります。このパートでは、最も一般的な4つのバックドア型ウイルスを紹介していきます。

ルートキット

ルートキットは、ハッカーが自分の活動を隠し、システムに強制的にルートレベルのアクセス許可を付与できる高度なマルウェアです。権限が付与されると、ハッカーはファイルの変更、アクティビティの監視、マルウェアのダウンロードなど、システムを思い通りに操作できるようになります。

さらに、この種類のバックドアウイルスは、使用済みのソフトウェアやコンピューターチップの形をとることができるため、検知は困難です。

トロイの木馬

ルートキットと同様に、トロイの木馬もその活動を隠すことができます。認証されたファイルを改ざんすることで コンピューター内部に侵入します。ソフトウェアをダウンロードするたびに、「ここに挿入するプログラムがデバイスに変更を加えることを許可しますか」というメッセージが表示されます。

許可されると、トロイの木馬がオペレーティングシステムにインストールされ、バックドアが作成されます。そして最後に、ハッカーはお使いのコンピューターでやりたい放題になります。

ハードウェアバックドア

その名が示すように、ハードウェアバックドアの仕組みは、CPU、チップ、ハードドライブなどのハードウェアコンポーネントを使用してターゲットシステムに侵入するものです。侵入すると、ハッカーと犯罪者は、改造されたハードウェアコンポーネントを通じて、システムへのルートレベルのアクセス権を得ようとします。

コンピューター関連のハードウェアに加え、ホームセキュリティーシステム、電話、サーモスタットなど、その他の外部デバイスも、変更されたハードウェアコンポーネントがシステムに接続されている限り、ハードウェアバックドアとして活動する可能性があります。

暗号化バックドア

暗号化バックドアはマスターキーに例えることができ、暗号化されたデータの背後に隠されたすべてのロックを解除できます。この暗号化プロセスにおいて、通信する双方の当事者は、データを傍受し解読するのに使用される暗号化キーが与えられます。暗号化バックドアは、重要な暗号化キーにアクセスし、知らないうちにユーザーの情報にアクセスします。

バックドアが悪用される可能性のある一般的なシステム欠陥

ハッカーはシステムの脆弱性を見つけ出し、それを悪用してバックドアウイルスをインストールすることができます。ここでは、最も一般的なシステムの脆弱性を4つ挙げます:

古いソフトウェア

古いソフトウェアは、特定のパッチが不足しているため、非常に脆弱です。ハッカーはその脆弱性を利用して、デバイスにバックドアをインストールします。

弱いパスワード

単純で弱いパスワードは解読されやすいです。ハッカーにパスワードを知られてしまえば、お使いのデバイスにバックドアウイルスをインストールするのは難しいことではありません。

オープンネットワークポート

遠隔地からのトラフィックを受信できるため、ハッカーは通常、オープンネットワークポートを標的とします。これを利用して弱点を作ることで、バックドアウイルスを簡単にインストールできます。

正規のバックドア

リモート管理とトラブルシューティング用に正当なアクセスを得るために、ソフトウェアやハードウェアの開発者は、プログラムにバックドアを残しておく必要があります。ハッカーは、そのバックドアを悪用してオペレーティングシステムを攻撃する可能性があります。

バックドアウイルス攻撃を防ぐ対策

# 防止策1:ソフトウェアを最新の状態に保つ

古いソフトウェアは脆弱であり、サイバー犯罪者が簡単に悪用してデバイスを攻撃する可能性があります。ソフトウェアを最新バージョンにアップデートすることで、脆弱性を修正することができます。したがって、バックドアウイルス攻撃のリスクを減らすために、アプリとオペレーティングシステムを定期的に更新することをお勧めします。

# 防止策2:パスワードを変更する

不正アクセスを防ぐには、大文字、小文字、数字、記号で構成された強力なパスワードを作成することをお勧めします。ユニークなパスワードの作り方がわからない場合は、パスワードマネージャーを使ってください。

さらに、パスワードを定期的に変更することも必要です。多要素認証を有効にしましょう。この方法は、ハッカーが次にアクセスした時にデバイスからログオフするのに役立ちます。

# 防止策3:ウイルス対策ソフトとファイアウォールを使用する

信頼できるウイルス対策ソフトとファイアウォールを使えば、バックドアウイルスなどのマルウェアを簡単に検出して駆除できます。さらに、ファイアウォールは不要なWebトラフィックを検出してブロックすることもできます。つまり、コンピューター上のアプリケーションが未知のネットワークにデータを送信しようとしたり、承認されたネットワーク以外の誰かがネットワークにアクセスしようとしたりすると、ファイアウォールがこれらの危険な動作をブロックします。

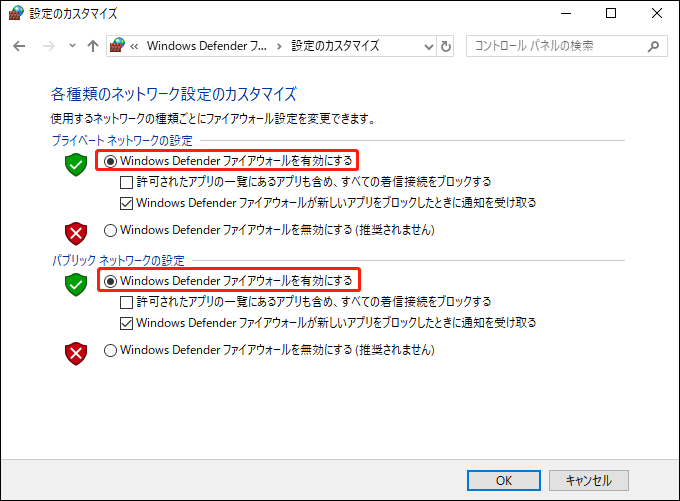

手順1:Windows Defenderファイアウォールを開く

不明なWebトラフィックがあることに気づいた場合やバックドアウイルスに感染している疑いがある場合、最初に行うことは、Windows Defenderファイアウォールを介してすべてのネットワークをブロックすることです。

ステップ1.「コントロールパネル」を開き、下にスクロールして「Windows Defenderファイアウォール」を見つけます。

ステップ2. 左側のペインで、「Windows Defenderファイアウォールの有効化または無効化」をクリックします。

ステップ3.「プライベートネットワークの設定」と「パブリックネットワークの設定」の両方の下で「Windows Defenderファイアウォールを有効にする」オプションにチェックを入れます。

ステップ4.その後、「OK」をクリックして変更を保存します。

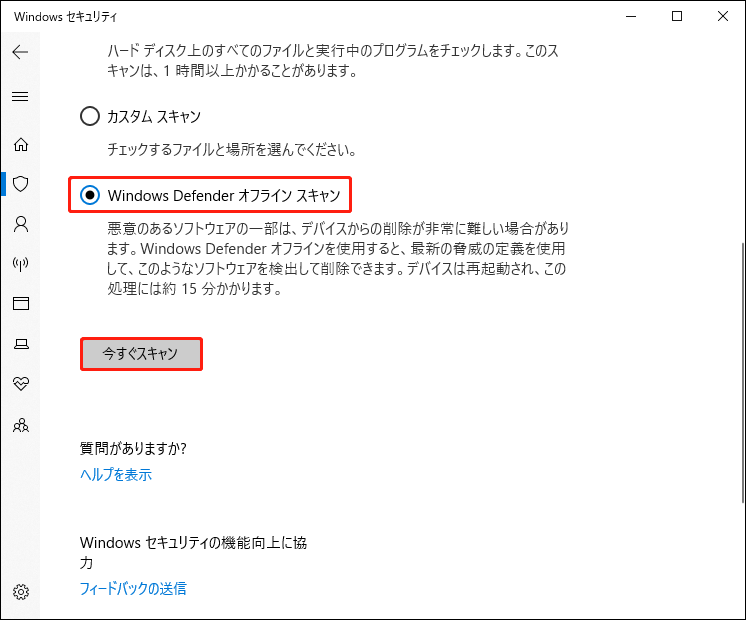

手順2:Windows Defenderオフラインスキャンを実行する

ネットワークをブロックした後、Windows Defenderを使ってバックドアウイルスを駆除することができます。

ステップ1.「歯車」アイコンを押して「Windowsの設定」を開きます。

ステップ2.設定メニューで、下にスクロールして「更新とセキュリティ」を探し、タップします。

ステップ3.「Windowsセキュリティ」タブで、「ウイルスと脅威の防止」をクリックし、「現在の脅威」の下にある「スキャンオプション」を選択します。

ステップ4.「Microsoft Defenderオフラインスキャン」にチェックを入れ、「今すぐスキャン」を押します。

ステップ5.スキャンプロセスが終了したら、バックドアウイルスファイルを選択し、削除します。

バックドアウイルスとは何ですか?その攻撃を防ぐ対策方法は?この記事を読めば答えがはっきりしていると思います。この記事はお役に立ちましたか?ここをクリックしてXで共有してください。Twitterでシェア

提案:定期的にファイルをバックアップする

冒頭で述べたように、バックドア型ウイルスの攻撃は非常に危険で、システムにダメージを与える可能性があります。システムが損害を受けると、重要なデータも壊れるか紛失してしまう可能性があります。

しかし、あらかじめコンピューターとファイルをバックアップしておくと、状況はより単純になります。数回クリックするだけで、これらのファイルを復元し、コンピューターを正常な状態に戻すことができます。

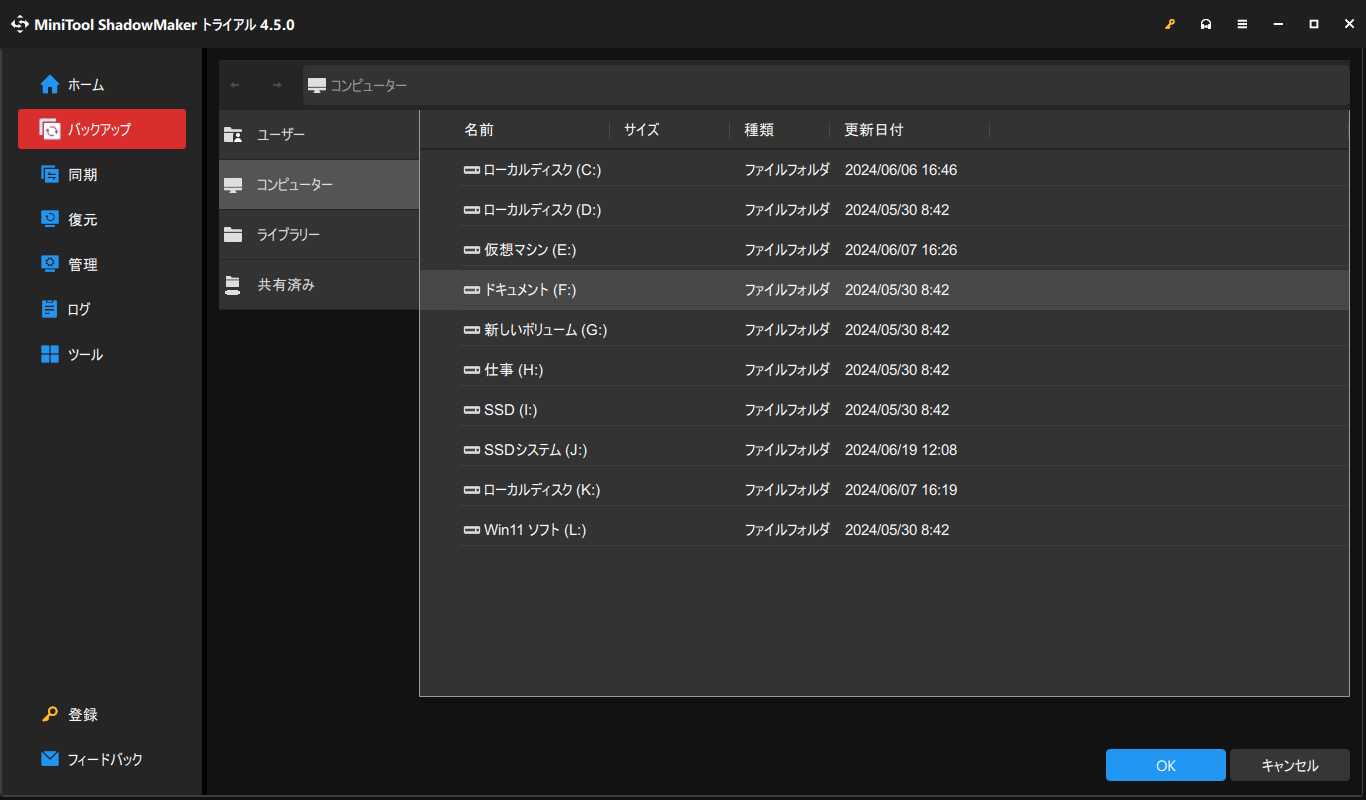

どのようにファイルをバックアップしますか?MiniTool ShadowMakerは良い選択です。これはプロフェッショナルなバックアップソフトで、ファイル、フォルダー、パーティション、ディスク、オペレーティングシステムをバックアップするために設計されています。では、ファイルのバックアップを作成する方法を順を追って紹介しましょう。

ステップ1.MiniTool ShadowMakerをダウンロードしてインストールします。30日間無料で利用できます。

MiniTool ShadowMaker Trialクリックしてダウンロード100%クリーン&セーフ

ステップ2.プログラムを起動し、「体験版で続く」をクリックします。

ステップ3.「バックアップ」ページに移動し、左ペインの「ソース」ボタンをクリックします。

ステップ4.「フォルダーとファイル」を選択し、バックアップしたいファイルにチェックを入れます。

ステップ5.「OK」ボタンを押して保存し、「バックアップ先」ボタンを押して宛先パスを選択します。

ステップ5.「今すぐバックアップ」を押して、すぐにプロセスを開始します。

結語

まとめると、この記事ではバックドアウイルスとは何か、バックドアウイルスの種類とその仕組み、バックドアウイルスに悪用される可能性のある一般的なシステム脆弱性、そしてオペレーティングシステムがバックドアウイルスに感染するのを防ぐ対策方法について解説しました。

バックドアウイルスに感染している場合は、上記の対処法を試してみる価値があります。また、当社製品に関するご意見もお待ちしております。[email protected]までお問い合わせください。ありがとうございました。

バックドア型ウイルス:よくあるご質問

2017年、DoublePulsarがバックドアウイルスとして発見されました。これは、他人がWindows PCを監視することを可能にするものです。サイバー犯罪者は大容量メモリを特徴とする強力なキークリプトジャッカーをインストールし、バックドアウイルスの助けを借りてビットコインを採掘することができます。