DNS攻撃とは?

DNSはDomain Name Systemの略で、インターネットの基盤の一つです。バックグラウンドで動作し、検索バーに入力したWebサイト名と対応するIPアドレスをマッチします。インターネット上の電話帳と考えることもできます。簡単に言うと、DNSはWebブラウザがインターネットリソースを読み込めるように、ドメイン名をIPアドレスに変換する役割を果たします。

しかし、Domain Name Systemには、攻撃が発見する可能性のある脆弱性がいくつか存在します。これらのセキュリティホールを悪用されると、DNS攻撃が発生します。その後、攻撃者はターゲットサーバーにリモートアクセスし、データを盗んだり、不正なWebサイトに誘導したり、悪意のあるコンテンツを表示したり、詐欺または悪意のあるソフトウェアを拡散したり、分散型サービス拒否攻撃を実行したり、ドメイン名を盗んだりする可能性があります。

DNS攻撃の種類

通常、攻撃者はサーバーとクライアント間の正当な通信を悪用して傍受しようとします。さらに、盗んだ情報を使ってDNSサーバーにログインしたり、DNSレコードをリダイレクトしたりすることもあります。

前述の通り、DNS攻撃は非常に有害であり、真剣に取り組む必要があります。防止対策を講じる前に、DNS攻撃の6の種類‐DNS増幅攻撃、DNSフラッド攻撃、DNSトンネリング攻撃、DNS NXDOMAIN攻撃、DNSポイズニング攻撃、DNSリバインディング攻撃の概要を学びましょう。

DNS増幅攻撃

DNS増幅攻撃は、標的サーバーに対する分散型サービス拒否(DDoS)を実行する可能性があります。通常、攻撃者は一般公開されているDNSサーバーを利用して、標的サーバーにDNS応答トラフィックを大量に送信し、ターゲットアドレスに偽装した送信元アドレスを使用してDNSルックアップリクエストをオープン サーバーに送信します。DNSサーバーがDNSレコード応答を送信すると、その応答は攻撃者が制御する新しい目標に送信されます。

DNSフラッド攻撃

この種類のDNS攻撃は、DNSプロトコルを使ってUDP(User Datagram Protocol)フラッドを実行できます。その目的は、標的サーバーのリソースをフラッディングすることによって、実際のトラフィックを利用不能にすることです。

標的のDNSサーバーは、すべてのリクエストが有効であると判断するため、すべてのリクエストに応答します。その後、攻撃者はDNSサーバーに大量のリクエストを送信し、大量のネットワークリソースを消費します。その結果、攻撃されたDNSサーバーが正規のDNS要求に応答する必要がある場合でも、インターネットアクセスが遅くなります。

DNSトンネリング攻撃

DNSトンネリング攻撃はDNSに対する直接的な攻撃ではありません。通常の、あるいは正規のリクエストには、サーバーとクライアント間の通信に必要な情報しか含まれていません。しかし、DNSトンネリング攻撃は、システムに感染しトンネルを構築する方法を提供します。さらに悪いことに、このようなトンネルはより多くのデータを盗み、ほとんどのファイアウォール、フィルター、パケットキャプチャソフトウェアをバイパスできます。

DNS NXDOMAIN攻撃

簡単に言うと、DNS NXDOMAIN攻撃はDDoSの亜種の一種です。無効または存在しないリクエストを大量に送信し、標的のDNSサーバーを過負荷にします。この活動により、DNSサーバーのキャッシュがすぐに詰まってしまい、正規サイトへのアクセスができなくなります。

DNSポイズニング攻撃

DNSポイズニング攻撃は、DNSキャッシュポイズニング攻撃またはDNSスプーフィング攻撃とも呼ばれ、攻撃者がサーバーキャッシュ内の正当なIPアドレスを偽のものに置き換えることで、DNSサーバーを侵害する攻撃方法です。キャッシュに保存されている応答を破壊するため、その後他のクライアントからのリクエストは偽の応答を取得することになり、トラフィックは攻撃者が望む悪意のあるサイトに転送されます。

DNSリバインディング攻撃

DNSリバインディング攻撃により、攻撃者がWebブラウザの同一オリジンポリシーを回避し、あるドメインから別のドメインへリクエストを行うことが可能になります。この攻撃は、ブラウザで悪意のあるクライアント側スクリプトを実行するWebページから始まります。この種類のDNS攻撃は、攻撃者がホームネットワーク全体を制御できる可能性があるため、非常に危険です。

DNS攻撃に対する対策方法

攻撃者がリゾルバを変更したり、DNSゾーンを転送したりするのを防ぐために、DNSセキュリティを強化する必要があります。攻撃者はDNSの脆弱性を探して攻撃する可能性がありますが、その攻撃を軽減する対策があります。

リゾルバーを非公開にする:攻撃者によってキャッシュが置き換えられることを防ぐため、ネットワークユーザーのみがパーサーにアクセスできるように設定します。

ネットワークトラフィックとデータを継続的に監視する:アウトバウンドクエリとインバウンドクエリを監視および記録することで、より徹底的なフォレンジック分析が可能になります。さらに、侵入防御システム、ファイアウォール、SIEMソリューションによって生成されたログも監視する必要があります。

DNS攻撃軽減プロバイダーに頼る:DNS攻撃に遭った場合は、Cloudflare、Akamai、Incapsulaなどの専門的なDNS攻撃軽減ソフトウェアが役立ちます。

多要素認証を使用する:DNSインフラストラクチャにアクセスできるすべてのアカウントに対してMFAを実行します。こうすることで、攻撃者が管理者アカウントに関する一部の情報を取得したとしても、2つ目の認証要素(電話や電子メールアドレスでワンタイムパスワードを送信するなど)により、DNSの安全が保たれ、アカウントを救出する時間が長くなります。

BINDバージョンを隠す:BINDは多くの組織でよく使われているDNSサーバーです。攻撃者がリモートクエリで簡単にDNSサーバーのバージョンを取得できるため、BINDバージョンを「禁止」に設定することをお勧めします。

キャッシュポイズニングを防ぐためにDNSを構成する:送信リクエストに変動性を追加して、組織をキャッシュポイズニングから保護します。

DNSSECを実装する:Domain Name System Security Extensionは、公開鍵暗号方式に基づいたデジタル署名を使用することによって、追加のセキュリティ層を提供します。

提案:MiniTool ShadowMakerでシステムをバックアップする

あらゆる種類のDNS攻撃が、インターネットのスローダウン、サーバーのシャットダウン、またはシステムのクラッシュを引き起こす可能性があります。万一のことが起こってから行動を起こすのでは遅すぎます。そのため、システムが攻撃者によって破壊される前に、いくつかの予防対策を講じることが望ましいでしょう。

この場合、サードパーティ製バックアップツールを使ってあらかじめシステムをバックアップしておく必要があります。ここでは、専門的で信頼性の高いバックアップソフトウェア-MiniTool ShadowMakerを強くお勧めします。この便利なツールは、Windows PC向けにオールインワンのデータ保護および災害復旧ソリューションを提供するものとしてよく知られています。Windows 11/10/8/7と互換性があり、Windows Server 2022/2019/2016/2012/2018もサポートしています。

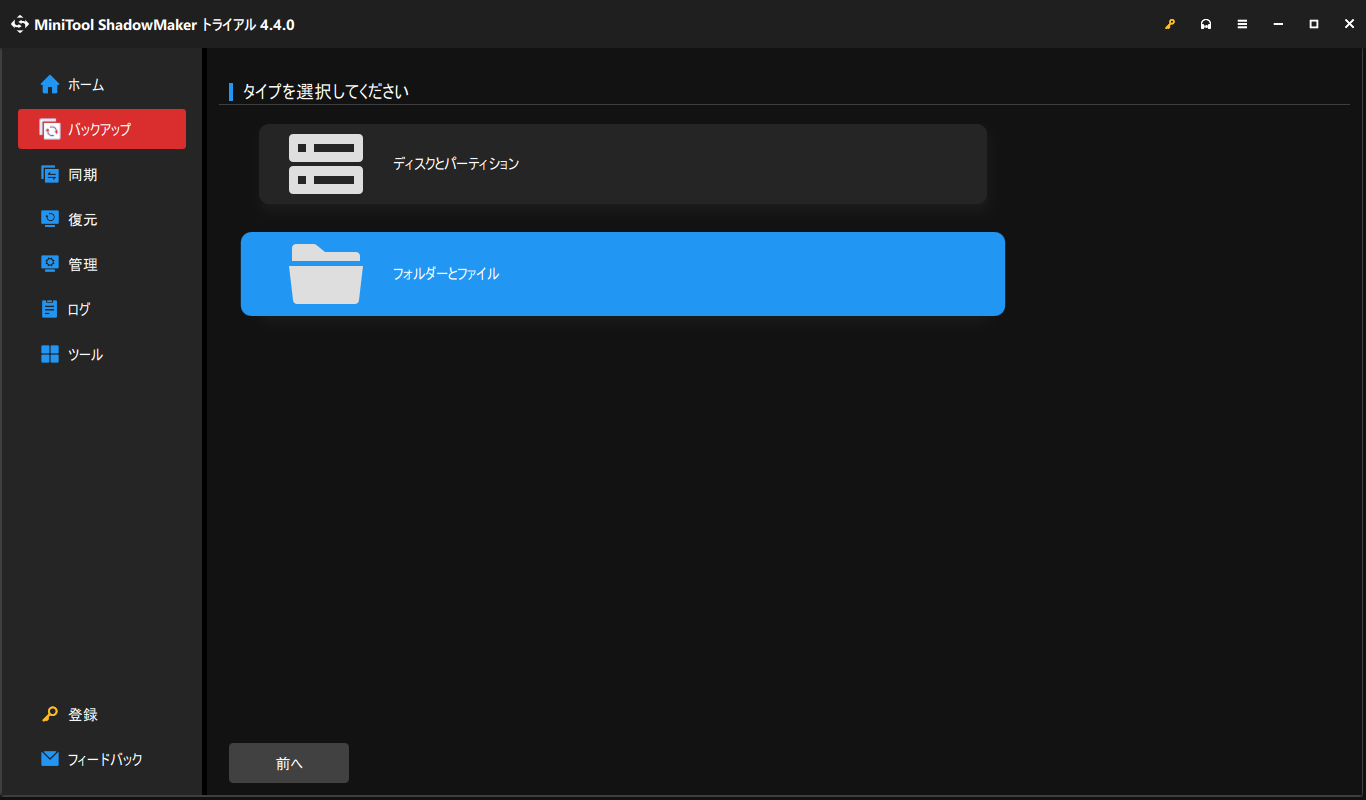

Windows PC上のファイル、フォルダー、パーティション、システム、またはディスク全体をバックアップする場合は、MiniTool ShadowMakerが最適です。では、以下の手順に従って、ワンクリックでシステムバックアップを実行しましょう。

ステップ1.MiniTool ShadowMakeを無料でダウンロードしてインストールします。

MiniTool ShadowMaker Trialクリックしてダウンロード100%クリーン&セーフ

ステップ2.ソフトを起動し、「体験版で続く」をクリックして無料トライアルを開始します。

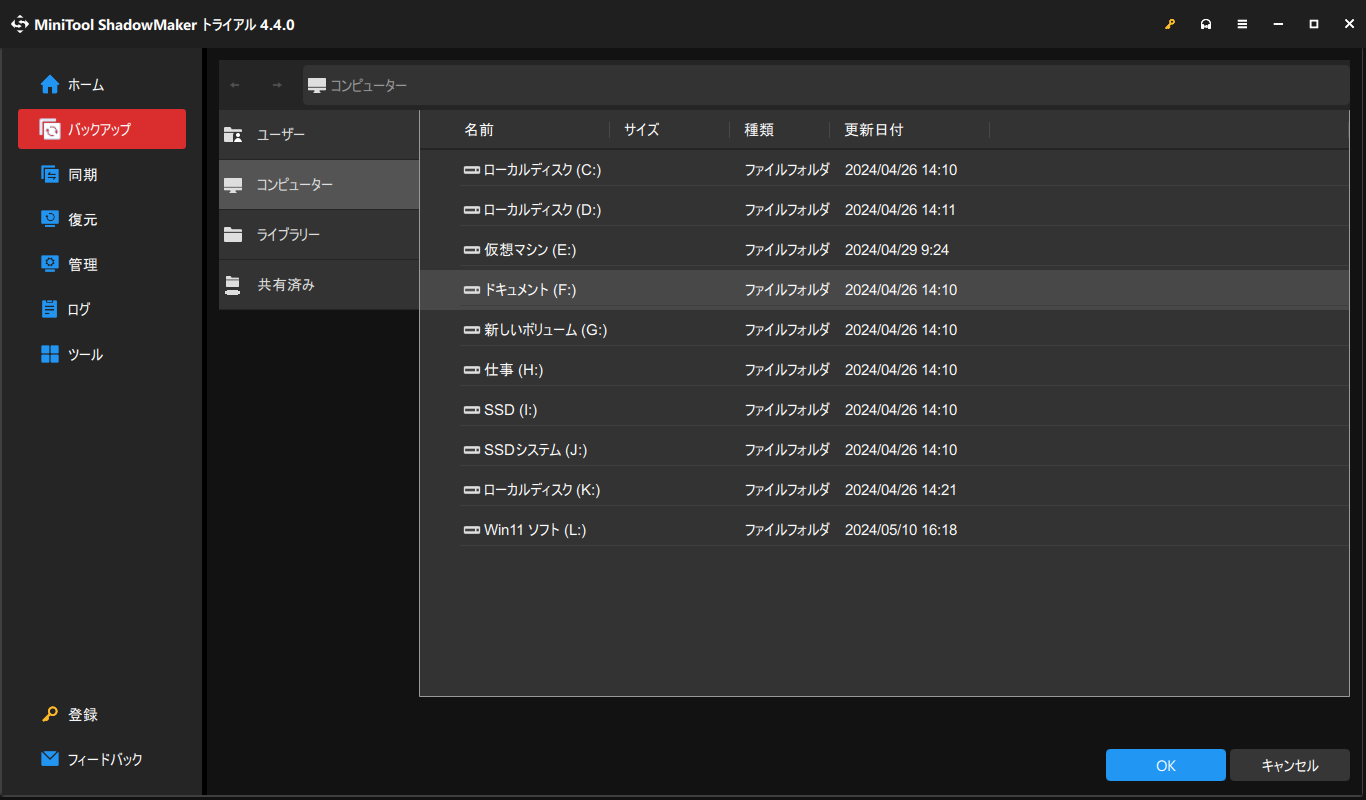

ステップ3.「バックアップ」ページに移動し、「ソース」でバックアップソースを選択し、「バックアップ先」で保存場所を選択します。MiniTool ShadowMakerはデフォルトでシステムをバックアップするように設定されているので、ここでは「バックアップ先」をクリックしてバックアップイメージファイルの保存先パスを選択するだけです。

ステップ4.選択した後、「今すぐバックアップ」を押してバックアップタスクをすぐに開始するか、「後でバックアップ」を押してバックアップタスクを遅延させることができます。後者を選択した場合、タスクは「管理」ページに保持されます。

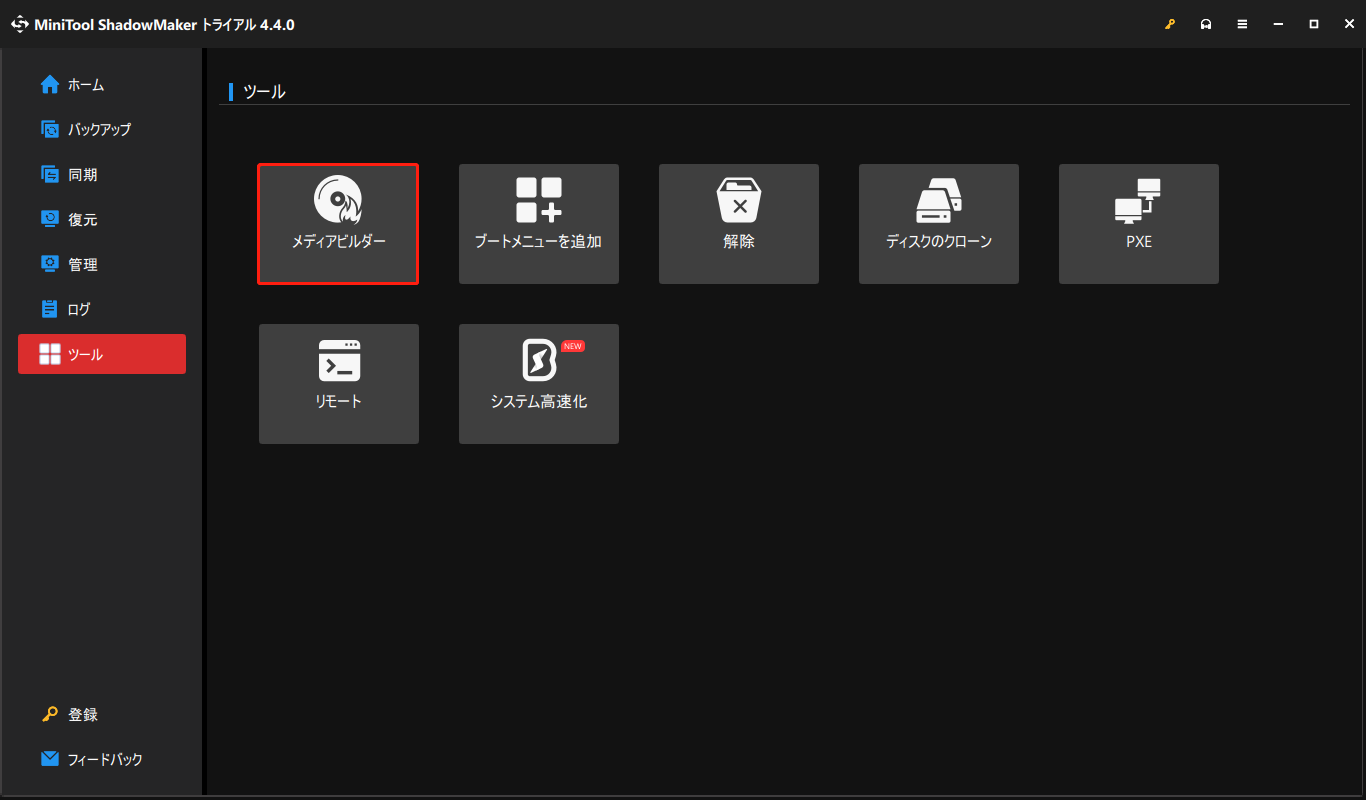

システムバックアップイメージがあれば、コンピューターがクラッシュする、または起動しない場合ても、システムを正常な状態に復元することができます。バックアッププロセスが完了したら、「ツール」ページ >「メディアビルダー」でブータブルUSBドライブ/DVD/CDを作成し、このブータブルメディアを使ってコンピューターを起動し、システム復元を実行します。

さらに、MiniTool ShadowMakerはファイル同期、ディスククローン、自動バックアップなどの強力な機能も搭載しています。今すぐこのフリーソフトをダウンロードしてデータを保護しましょう。

MiniTool ShadowMaker Trialクリックしてダウンロード100%クリーン&セーフ

結語

DNSは今のインターネットには欠かせないものです。長い数字の文字列ではなく、ドメイン名を介してWebサイトにアクセスしたり、電子メールを交換したりすることができます。DNS攻撃のようなサイバー攻撃により、データやプライバシーが失われたり、コンピューターが破損したりする可能性があります。データとシステムのセキュリティを重視し、事前にMiniTool ShadowMakerバックアップを使用することで、DNS攻撃による被害を最小限に抑えることができます。

この記事では、DNS攻撃に対する防止対策と、MiniTool ShadowMakerを使用してデータを救出する方法について説明しました。MiniToolソフトウェアの使用時にご不明な点がありましたら、お気軽に[email protected]までお問い合わせください。できるだけ早く返事いたします。